工作学习中遇到的各种问题、BUG、疑难杂症

【已解决】Element Plus的el-select组件默认值显示问题:value而非label的解决方法

在使用Element Plus的el-select组件时,有时会遇到一个令人困惑的问题:组件的默认值显示的是value,而不是我们期望的label。这个问题可能会给开发者带来不必要的困扰,特别是在一些对展示内容要求严格的场景下。 首先,我们需要明确一点:el-select组件的默认显示内容是由其绑定...

C#使用SendMessage传递字符串时,String与IntPtr的转换

使用 IntPtr p = Marshal.StringToHGlobalAnsi(s) 将string类型转换为IntPtr类型...

Visual Studio安装共享组件、工具和SDK位置更改。

今天安装VS的时候遇到一个问题,就是共享组件的安装位置,默认是我以前的位置,在G盘里,但是后面更换了硬盘分区,G盘以及没有了,安装程序里也没提供修改安装路径的地方。去群里问了一下大佬,找到了更改方法: 1、打开注册表 2、进入HKEY_LOCAL_MACHINE /SOFTWARE /M...

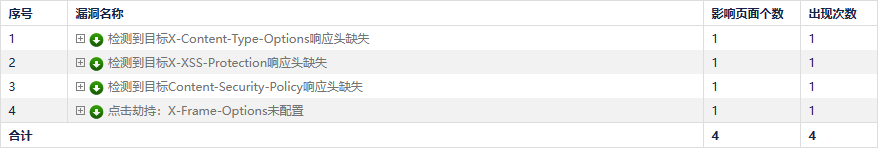

检测到目标XXX响应头缺失漏洞【NGINX版】

检测到目标X-Content-Type-Options响应头缺失详细描述:X-Content-Type-Options HTTP 消息头相当于一个提示标志,被服务器用来提示客户端一定要遵循在 Content-Type 首部中对 MIME 类型 的设定,而不能对其进行修改。这就禁用了客户端的 MIME...

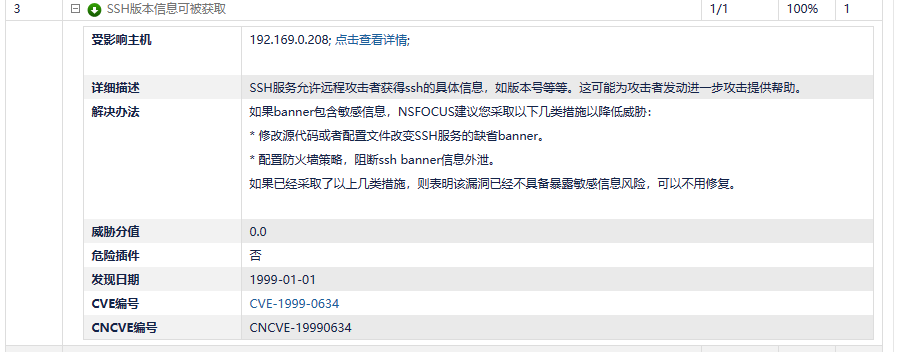

解决SSH版本信息可被获取漏洞

描述:SSH服务允许远程攻击者获得ssh的具体信息,如版本号等等。这可能为攻击者发动进一步攻击提供帮助。 解决方法: 如果banner包含敏感信息,NSFOCUS建议您采取以下几类措施以降低威胁: * 修改源代码或者配置文件改变SSH服务的缺省banner...

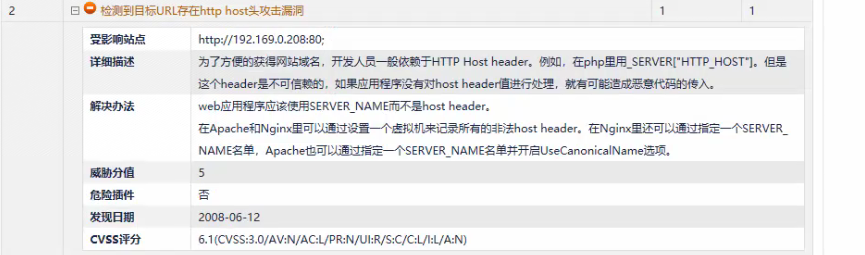

检测到目标URL存在http host头攻击漏洞 【NGINX解决】

nginx 会根据访问头(request head)中Host 的数据来确定使用哪个server来处理当前请求。如果请求没有匹配任何 server,或者访问头(request head)中没有包含Host的数据,那么nginx会将该请求路由给默认的 server,当host头被修改匹配不到serve...

使用firewalld解决允许Traceroute探测漏洞

允许Traceroute探测漏洞解决方法详细描述 本插件使用Traceroute探测来获取扫描器与远程主机之间的路由信息。攻击者也可以利用这些信息来了解目标网络的网络拓扑。解决办法 在防火墙出站规则中禁用echo-reply(type 0)、time-exceeded(type 11)、destin...

ICMP timestamp请求响应漏洞处理(CVE-1999-0524)

漏洞描述:漏洞描述:远程主机响应ICMP时间戳请求。 时间戳回复是回复时间戳消息的ICMP消息。 它由时间戳的发送者发送的始发时间戳以及接收时间戳和发送时间戳组成。 这个信息理论上可以用来开发其他服务中基于时间的弱随机数发生器。风险级别低。二、加固处理1)防火墙上过滤外来(INPUT)的ICMP t...

OpenSSH CBC模式信息泄露漏洞(CVE-2008-5161)【原理扫描】

1、执行 vim /etc/ssh/sshd_config2、将文件最后加入:Ciphers aes128-ctr,aes192-ctr,aes256-ctr,arcfour256,arcfour128,aes128-gcm@openssh.com,aes256-gcm@openssh.c...